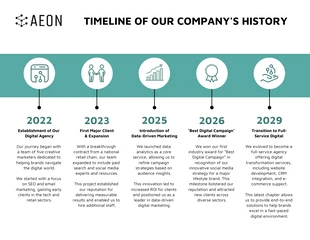

Modello di timeline per la violazione dei dati 2022

Create la vostra linea temporale personalizzando facilmente questo modello di linea temporale Data Breach 2022 di Venngage. Personalizzate la grafica, i caratteri, gli stili, i colori e altro ancora.

Modelli personalizzabili al 100%

Milioni di foto, icone, grafici e grafica

Funzionalità di modifica basate sull'intelligenza artificiale

Condividi, scarica, incorpora e pubblica senza sforzo

Genera facilmente codici QR per i tuoi progetti

- Stile di designmoderno

- Coloribuio, vibrante

- DimensioneCustom (816 x 2550 px)

- Tipo di filePNG, PDF, PowerPoint

- Pianofree

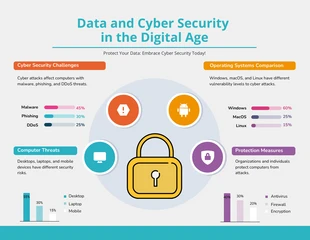

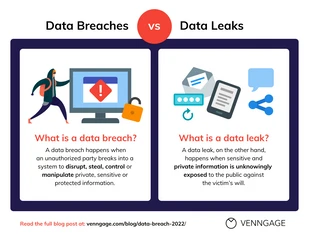

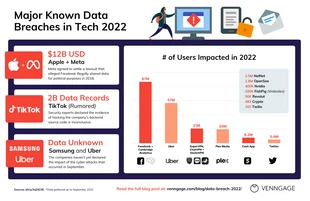

Nel corso degli anni la sicurezza informatica è diventata un problema sempre più grande e di maggiore impatto. Esistono diversi tipi di incidenti di sicurezza informatica, ma le violazioni dei dati e i malware sono i principali attacchi informatici del 2022, che causano danni significativi ad aziende e individui rubando, controllando o esponendo informazioni personali, sensibili o protette. Quando una minaccia esterna e non autorizzata entra nel sistema di un'azienda, cerca di manipolare dati importanti di un progetto o di un codice sorgente. Il motivo per cui gli hacker si appropriano di una grande quantità di dati degli utenti è che intendono utilizzare queste identità rubate per commettere frodi ai danni di istituzioni finanziarie e altre organizzazioni, ma possono anche cercare di far compiere a un'azienda un'azione specifica. Un altro attacco di cybersicurezza comune è il ransomware, un tipo di malware che minaccia di pubblicare i dati protetti di un'azienda o di bloccarne definitivamente l'accesso a meno che non venga pagato un riscatto. Le statistiche degli attacchi informatici con violazione dei dati nel 2022 sono più alte di quelle del 2019. Si prevede

explore-more

- Azienda

- Tecnologia

- Tempo